Les chercheurs des universités d’Austin, de Technion et de l’université hébraïque expliquent dans leur article consultable en ligne qu’une batterie "malveillante" peut collecter des informations privée sur son utilisateur.

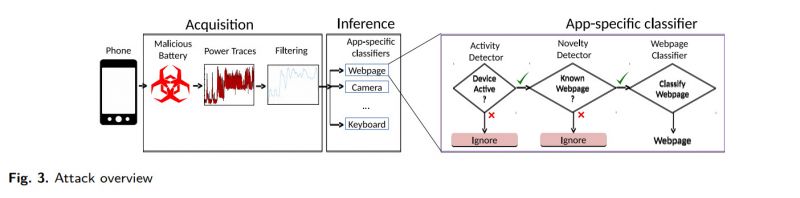

Une batterie de smartphone a été transformée en véritable mouchard grâce à l’implantation d’un dispositif capable de corréler les flux d’énergie avec la saisie au clavier. Pire encore, ce dispositif peut également révéler le contexte de la saisie (application ou site web ?) et divers événements comme un appel ou l’utilisation de l’appareil photo. La lecture de certaines informations affichées à l’écran est également possible.

Une fois extraites et analysées, ces données peuvent permettre l’élaboration d’un profil type de l’utilisateur avec le détail de certaines de ses activités.

Comme expliqué précédemment, les chercheurs ont modifié une batterie pour parvenir à collecter ces informations. Les batteries de nos smartphones ne sont pas vendues avec un tel dispositif. Il faut noter également qu’une telle extraction de données est relativement compliquée à mettre en place. Il faut en effet que le « hacker » ait accès au smartphone pour remplacer sa batterie ou la modifier. L’attaque requiert également l’utilisation d’une intelligence artificielle hors-ligne capable de classer et de corréler les flux détectés avec la frappe au clavier.

La seule véritable crainte à avoir, concerne la « faille » utilisée pour recueillir les données. Il s'agit de l’API Web Battery disponible dans certains navigateurs web. L'article scientifique propose des voies d'amélioration pour empêcher la fuite de données via cette API. Précisons également que cette dernière a heureusement déjà été abandonnée par Mozilla (Firefox) et Webkit (Chrome, Chromium etc.).

Source : logitheque

Recevez les actualités du Technion France

Thank you! Your submission has been received!

Oops! Something went wrong while submitting the form